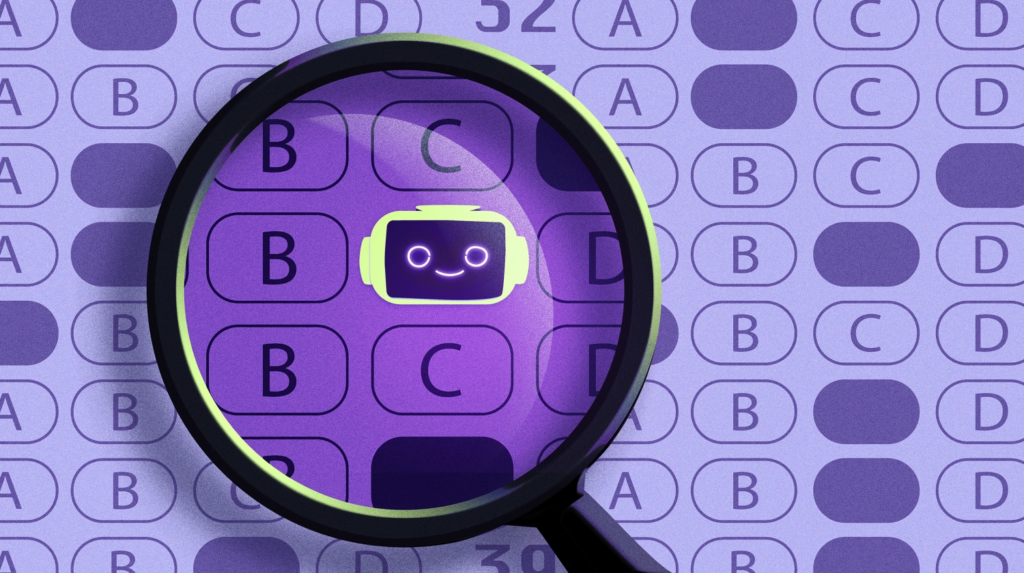

كيف تتبع مروجي المعلومات المضللة على الإنترنت؟

تتساوى أهمية تحديد الأشخاص الذي ينشرون المعلومات المضللة على الإنترنت مع أهمية تحديد الأخبار المزيفة، فإذا تمكن الصحفيون من معرفة مصدر المعلومات المزيفة، سينجحون في كشفه وإيقاف نشاطه.

وفي هذا السياق، ناقشت الصحفية المتخصصة في البيانات والحائزة على جوائز صحفية، ومديرة برنامج ماجستير صحافة علوم البيانات في جامعة كولومبيا، جيانينا سيجنيني، قضية “المرتزقة الرقميين” وكيفية إيقاف أنشطتهم، وذلك خلال دورة تدريبية تابعة لبرنامج مكافحة المعلومات المضللة، الذي يديره المركز الدولي للصحفيين، بالشراكة مع مركز نايت للصحافة في الأميركيتين.

المرتزقة الرقميون

وقالت سيجنيني إنّ المرتزقة الرقميين يميلون إلى تقديم أنفسهم بطرق مختلفة على الإنترنت، موضحة “أقوم بتسميتهم بالمرتزقة الرقميين لأنهم يبيعون السراويل في يوم ما، ويدعمون مرشحًا يساريًا في اليوم التالي، ثم يدعمون مرشحًا يمينيًا في اليوم الذي يليه”، مضيفة: “بعضهم متسق أيديولوجيًا، ولكن بشكل عام هذه صناعة [لا تنحاز لأحد]، ومكونة من علماء البيانات وخبراء الدعاية”.

كما لقبت سيجنيني المرتزقة الرقميين بلقب “أطفال كامبريدج أناليتيكا”، في إشارة إلى شركة الاستشارات التي جمعت بيانات ملايين من مستخدمي فيسبوك من دون موافقتهم بغرض الاستفادة منها في الدعاية السياسية. وحذرت سيجنيني من أنّ هؤلاء المرتزقة ليسوا مجرد أفراد فقط، وإنما “قد يكونون جماعات استخباراتية، ومشغلي استخبارات الدول، وصناعات عابرة للحدود وقوية للغاية، إلى جانب متبرعين وجماعات دينية”، موضحة أنهم “يستخدمون البيانات لاستهداف أشخاص قد يكونون عرضة للتأثر بالمعلومات المضللة”.

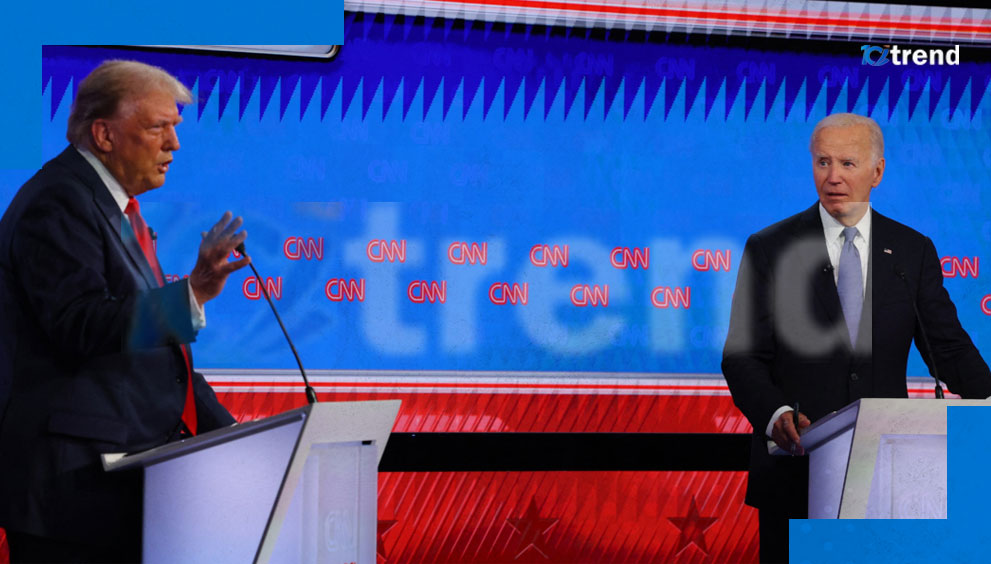

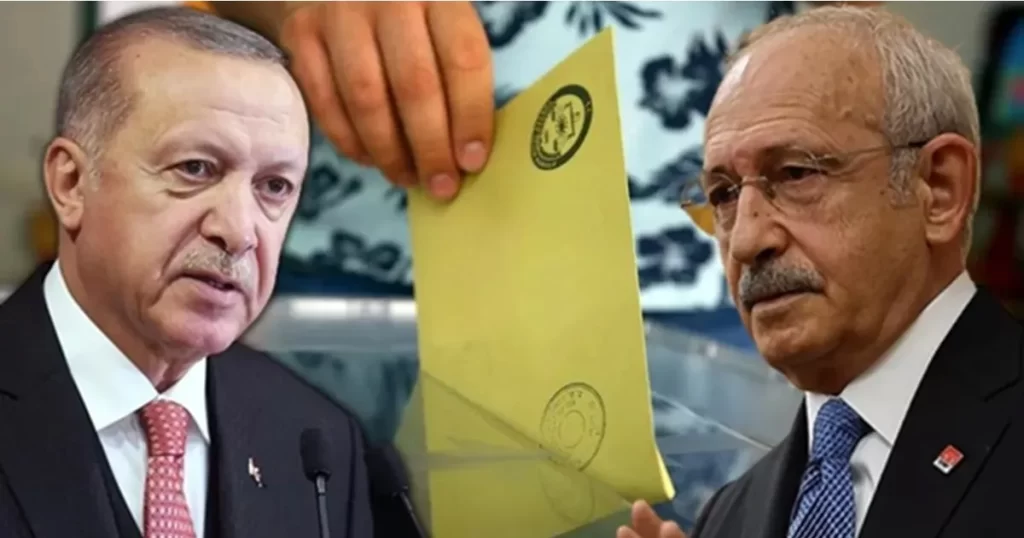

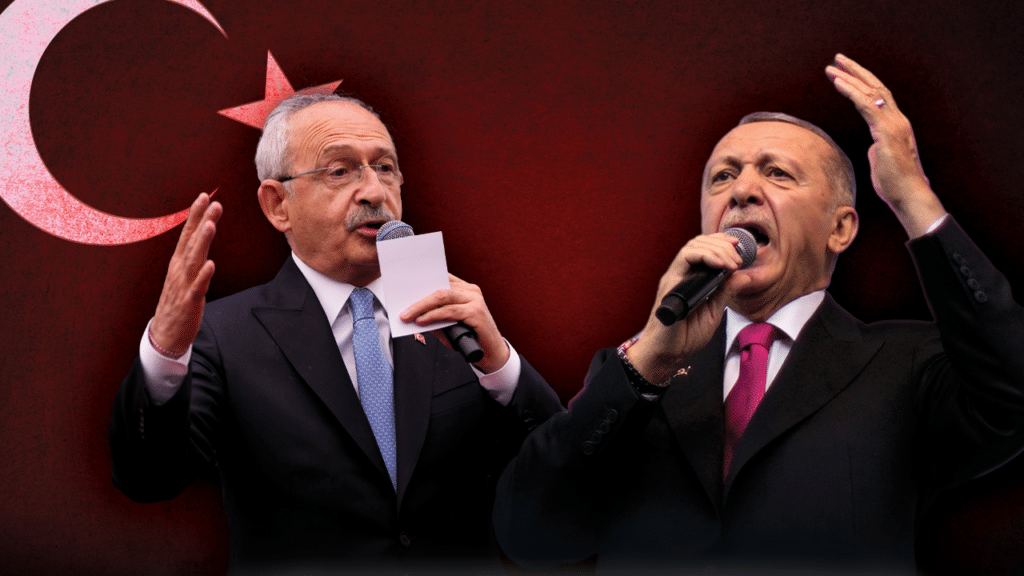

وترأست شركة كامبريدج أناليتيكا حملة الرئيس الأميركي السابق دونالد ترامب في 2016، وحملة التصويت على خروج بريطانيا من الاتحاد الأوروبي “البريكزت”، وفي وقتنا الحالي، يحاول “أطفالها” محاكاة نجاح الحملتين في دول مختلفة في جميع أنحاء إفريقيا وأميركا اللاتينية.

حملات معكوسة

وغالبًا ما يقود المرتزقة الرقميون جهودًا خَفيّة تحت غطاء الحملات السياسية، وقالت سيجنيني: “تعمل هذه الحملات في دول عديدة، وعادة لا نعرف المسؤول الحقيقي عنها لأنهم عوالم موازية”.

وعلى الجانب الظاهر للجمهور، يستخدم المرشحون تمويل الحملات لدفع رواتب الموظفين، وإجراء استطلاعات الرأي وتمويل الإجراءات الأخرى، بينما تعمل المنظمات العابرة للحدود التي تأمل في تعزيز أجنداتها بصورة مجهولة تحت هذه الواجهة الموثوقة، إذ تنفق هذه المنظمات الأموال على تحليل البيانات والتوقعات، وإنتاج المحتوى على المنصات، واستهداف مجموعات محددة من الناخبين على الإنترنت.

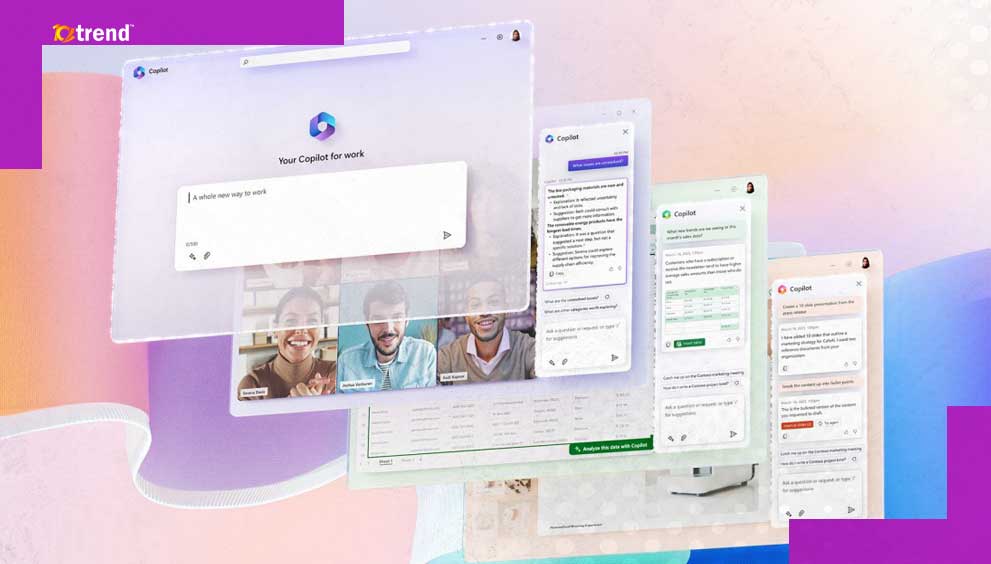

وتساعد إجراءات الحملة الخَفيّة الإجراءات الخاصة بالحملة الظاهرة والعكس صحيح، وأشارت سيجنيني إلى وجود “عدد كبير من الحملات جيدة التصميم التي تستخدم الذكاء الاصطناعي لتوجيه رسائل محددة لأماكن محددة”.

دورة التحقيقات

وعرضت سيجنيني خطوات تبادلية لمساعدة الصحفيين على إيجاد معلومات عن المرتزقة الرقميين الذين يتخفون على منصات التواصل الاجتماعي وعلى الإنترنت:

اطّلع على التقارير الصادرة عن المصادر الرسمية لشبكات التواصل الاجتماعي، وسلطت سيجنيني الضوء على مجموعة تحليل التهديدات من جوجل، وتقرير التهديد المناوئ من ميتا.

ابحث في المستندات العامة، ورشحت سيجنيني استخدام مؤشر FARA، وهي قاعدة بيانات حكومية أميركية لتتبع وكلاء الأطراف الأجنبية، وذلك للبحث عن المستندات في الولايات المتحدة الأميركية.

ابحث عن معلومات عن الأفراد على وسائل التواصل الاجتماعي (تويتر، ولينكدإن، وغيرها).

ابحث عن الشركات عبر زيارة مواقعها الإلكترونية، وإذا لم تتمكن من الوصول إلى موقع إلكتروني أو صفحة، أو أردت رؤية المعلومات التي كانت على الموقع الإلكتروني، حاول استخدام أرشيف الإنترنت واي باك مشين Wayback Machine.

تتبع مصادر الأموال، وأوضحت سيجنيني أنّ هذا لا يعني دائمًا تحويلات الحسابات البنكية، مشيرة إلى أنّه “في أميركا اللاتينية، هناك حملات ضخمة من المعلومات المضللة تديرها الحكومات، مما يزيد من صعوبة الأمر لأن الحكومة بنفسها هي التي تضع البنية التحتية، ولكن يجب أن تُدفع العقود”، واستكملت سيجنيني: “يجب أن تتبع الأصول بطريقة متماسكة لمعرفة النظام بصورة أفضل، ومعرفة ما هي مخصصات الميزانية التي تم استخدامها؟ ومن استخدمها؟ وما الأصول التي تتم تصفيتها هناك؟”.

وبمجرد أن يكشف الصحفي أسماء الشركات وأصحاب المصلحة، يبدأ البحث عن تفاصيل أكثر تحديدًا، وأشارت سيجنيني إلى أهمية أن يكون الصحفي عمليًا عند البحث عن المزيد من المعلومات حول هذه الأعمال، وأن يفكر بطريقة منطقية في الخطوات التالية.

وقالت سيجنيني: “يمكننا البحث في التسجيلات المحلية، وتسجيلات الأعمال إذا كان لدينا الأسماء”. وأضافت: “فكّر في جميع الإجراءات التي يجب أن تتم في الواقع”، وضربت سيجنيني مثالًا على ذلك: “إذا كان هناك عنوان مبنى يُعاد تصميمه، يمكنك العثور على عنوانه في وزارة المباني العامة أو سجل المباني أو أيّا كان اسم الكيان الحكومي المختص، وربما يكون هناك عمليات تفتيش لإعادة التصميم ويمكنك معرفة اسم الشخص الذي وقع على هذه العمليات”، موضحة “يمكنك أن تكون مبدعًا في تتبع الأسماء الموجودة في جميع قواعد البيانات المتاحة للجمهور”.

كما يمكن للصحفي العثور على معلومات عن أماكن الشركات أو الأفراد باستخدام خرائط جوجل أو Tweetdeck، وقالت سيجنيني: “يمكنك العثور على مكان تسجيل هذه الشركات عبر الإنترنت”.

وإذا أردت البدء في تتبع المرتزقة الرقميين، إليك المزيد من المصادر:

NINA، هي قاعدة بيانات جديدة باللغة الإسبانية طورها مركز أميركا اللاتينية للصحافة الاستقصائية، وهي تجمع الروابط بين الشركات والمقاولين الأفراد في أميركا اللاتينية، والتسجيل في الموقع الإلكتروني لقاعدة البيانات مجاني.

Hoaxy، هي أداة أصدرها مرصد جامعة إنديانا للمنصات الاجتماعية، ويمكن استخدامها لتتبع كيفية انتشار المعلومات على موقع تويتر.

Botometer، هي أداة أخرى أصدرها مرصد جامعة إنديانا للمنصات الاجتماعية، يمكنها تقدير مدى احتمالية أن يكون حساب محدد على تويتر عبارة عن روبوت.

تمتلك مؤسسة راند RAND Corporation، قاعدة بيانات شاملة لمجموعة من الأدوات لمكافحة المعلومات المضللة كجزء من مبادرة مواجهة اضمحلال الحقيقة Countering Truth Decay.